Một lỗ hổng bảo mật nghiêm trọng trên nền tảng nhắn tin TeleMessage có trụ sở tại Israel đang thu hút sự chú ý trở lại sau khi ghi nhận các dấu hiệu tấn công mới từ nhiều địa chỉ IP khác nhau. Mối nguy này đặc biệt đáng lo ngại trong bối cảnh các cuộc tấn công mạng nhằm vào nền tảng tiền mã hóa ngày càng gia tăng và phức tạp.

Theo hãng an ninh mạng GreyNoise của Mỹ đưa tin ngày 24 (giờ địa phương), các cuộc tấn công nhằm vào lỗ hổng bảo mật CVE-2025-48927 trong hệ thống TeleMessage đã được phát hiện từ ít nhất 11 địa chỉ IP khác nhau kể từ tháng 4. Lỗ hổng này bắt nguồn từ thành phần Spring Boot Actuator trong cấu trúc hệ thống của TeleMessage – cho phép kẻ tấn công truy cập các endpoint nhạy cảm như /heapdump mà không cần xác thực, dẫn đến nguy cơ rò rỉ dữ liệu nghiêm trọng.

GreyNoise cho biết họ đã theo dõi tổng cộng 2.009 địa chỉ IP đã quét các endpoint liên quan đến Actuator trong vòng 90 ngày qua, trong đó 1.582 IP tập trung vào endpoint /health – thường được dùng để kiểm tra tình trạng hệ thống. Việc endpoint như /heapdump có thể truy cập công khai mà không cần xác thực khiến nó trở thành mục tiêu hấp dẫn cho tin tặc, vốn có thể khai thác để trích xuất thông tin nhạy cảm từ bộ nhớ ứng dụng.

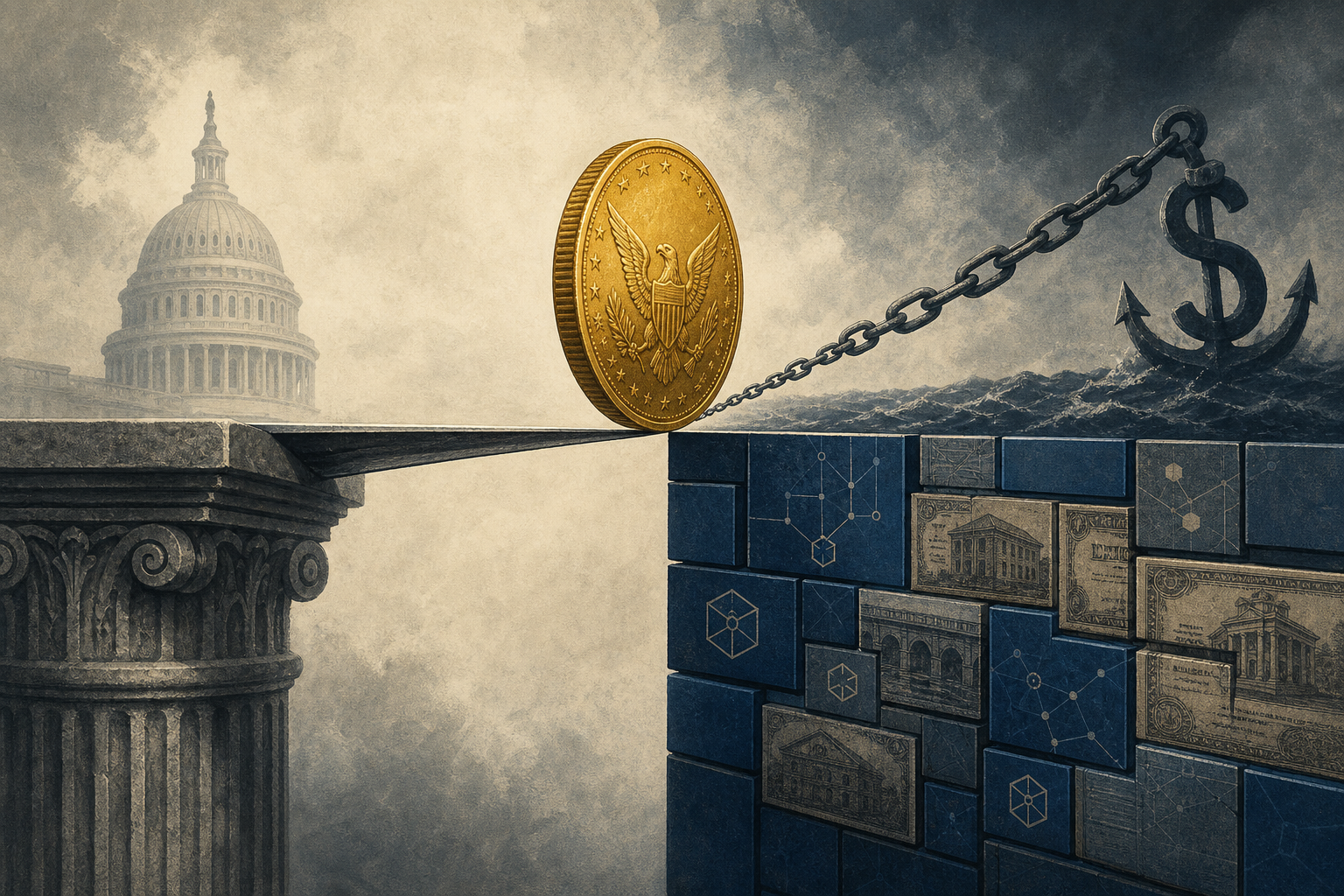

TeleMessage là ứng dụng nhắn tin chuyên dụng được sử dụng bởi nhiều cơ quan chính phủ và doanh nghiệp Mỹ, trong đó có cả các đơn vị như Cơ quan Hải quan & Bảo vệ Biên giới Mỹ (US CBP), sàn tiền mã hóa Coinbase và cả nghị sĩ Mỹ Mike Waltz. Với tính năng lưu trữ tin nhắn phục vụ mục đích tuân thủ quy định, TeleMessage được đánh giá là nền tảng quan trọng, việc rò rỉ dữ liệu từ đây có thể để lại hậu quả rất lớn.

Công ty Mỹ Smarsh đã mua lại TeleMessage vào năm 2024, và từng gặp sự cố rò rỉ dữ liệu nghiêm trọng vào tháng 5 năm 2025, buộc TeleMessage phải tạm thời dừng dịch vụ. Về sau, công ty này thông báo đã “hoàn tất vá lỗ hổng”, tuy nhiên chuyên gia bảo mật Howdy Fisher từ GreyNoise khẳng định rằng “sự sai khác trong thời điểm triển khai bản vá hoặc môi trường vận hành cụ thể vẫn có thể khiến một số hệ thống tiếp tục bị đe dọa”.

Bình luận: Mặc dù việc phát hiện lỗ hổng và triển khai bản vá không phải là điều mới trong thế giới bảo mật ứng dụng, nhưng trường hợp của TeleMessage một lần nữa nhấn mạnh mối đe dọa nghiêm trọng khi dữ liệu nhạy cảm rơi vào tay kẻ xấu, đặc biệt là khi người dùng thuộc giới chức và tổ chức tài chính.

GreyNoise khuyến nghị các quản trị viên hệ thống hạn chế hoặc vô hiệu hóa quyền truy cập vào endpoint /heapdump và chặn mọi kết nối từ các địa chỉ IP độc hại đã được xác định.

Bên cạnh đó, trong hệ sinh thái tiền mã hóa, các mối đe dọa về bảo mật đang gia tăng với tốc độ chóng mặt. Theo báo cáo mới nhất của công ty phân tích blockchain Chainalysis ngày 24, tính riêng trong năm 2025, tổng giá trị thiệt hại do các vụ hack liên quan đến tiền mã hóa đã lên đến 2,17 tỷ USD (khoảng 3.0158 tỷ won). Tốc độ này có thể đưa năm 2025 trở thành năm có tổn thất lớn nhất trong lịch sử ngành.

Ngoài các phương thức tấn công phổ biến như phishing, malware hay social engineering, thời gian gần đây xuất hiện xu hướng tấn công vật lý người dùng Bitcoin – còn gọi là “wrench attack”, khi kẻ tấn công sử dụng bạo lực để buộc nạn nhân tiết lộ khóa ví. Một ví dụ điển hình là vụ sàn giao dịch Bybit bị hack vào tháng 2, được coi là một trong những sự cố an ninh lớn nhất đầu năm nay.

Khi hiểm họa kỹ thuật số và tấn công thực tế ngày càng giao thoa, người dùng và các nền tảng trong lĩnh vực tiền mã hóa cần triển khai chiến lược bảo mật đa tầng, kết hợp cả các giải pháp công nghệ lẫn nhận thức an ninh cá nhân.

Từ khóa chính: lỗ hổng bảo mật, TeleMessage, tiền mã hóa, bảo mật ứng dụng, hệ sinh thái tiền mã hóa

Từ khóa xuất hiện cuối: Bối cảnh các cuộc tấn công giả mạo và khai thác lỗ hổng gia tăng, bài học từ TeleMessage là lời cảnh tỉnh rõ ràng cho toàn bộ hệ sinh thái tiền mã hóa về tầm quan trọng của việc kiểm soát chặt chẽ các điểm đầu vào và vá kịp thời các từ lỗ hổng bảo mật.

Bình luận 0