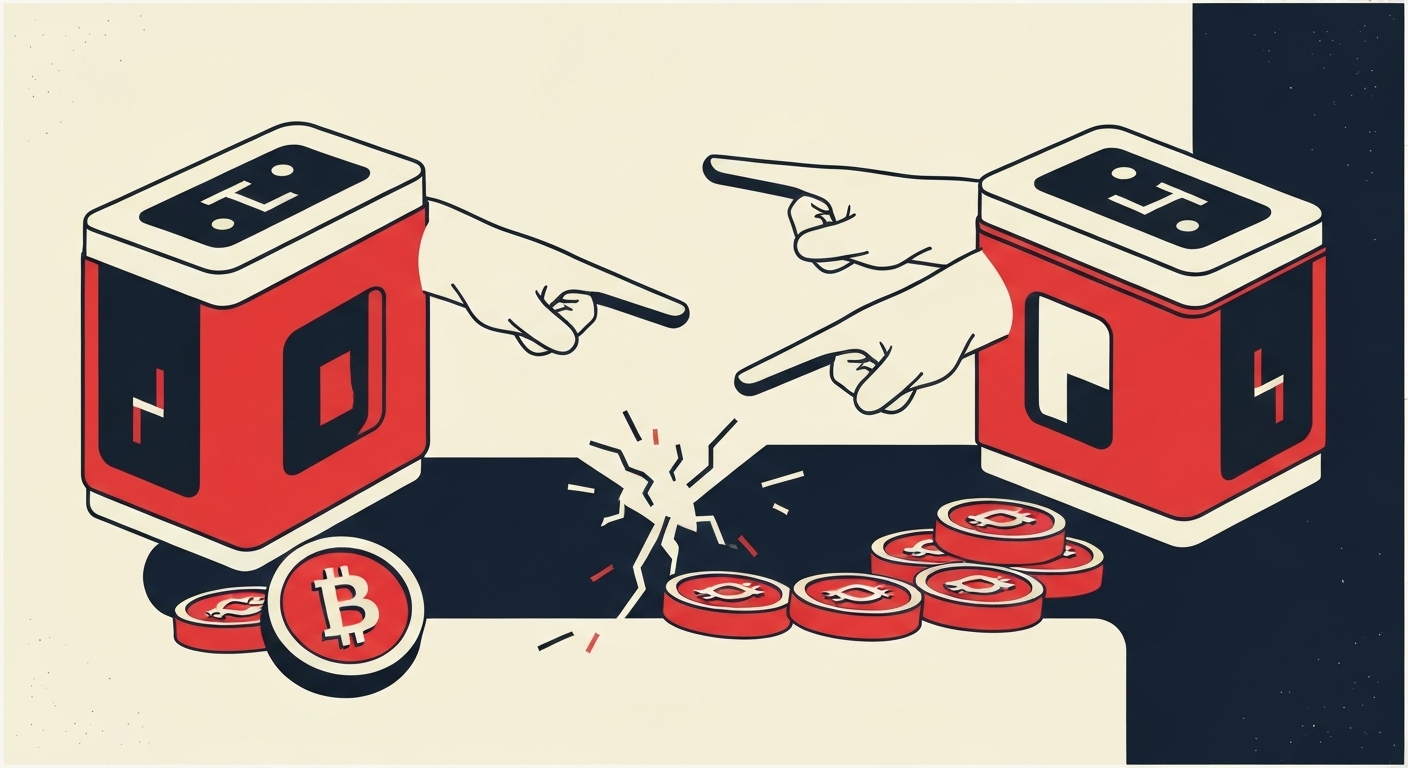

Nền tảng cho vay DeFi *“Aave(AAVE)”* đang đối mặt nguy cơ phát sinh *“từ ác tính”* (bad debt) lên tới hàng trăm triệu đô la Mỹ sau vụ tấn công vào Kelp DAO. Theo mô hình rủi ro nội bộ, có hai kịch bản chính: nếu tổn thất được phân bổ rộng cho người nắm giữ rsETH, khoản *từ ác tính* của Aave có thể quanh mức hơn 100 triệu USD; nhưng nếu gánh nặng dồn lên các mạng Layer2, con số này có thể phình to lên hơn 200 triệu USD. Điều này làm dấy lên lo ngại về rủi ro dây chuyền trong hệ sinh thái *DeFi*.

Theo Cointelegraph đưa tin ngày 13 (giờ địa phương), đơn vị cung cấp dịch vụ quản lý rủi ro cho Aave là LlamaRisk đã xây dựng mô hình đánh giá tác động từ vụ tấn công Kelp DAO đối với toàn bộ hệ sinh thái Aave. Vụ việc bắt đầu khi hacker lợi dụng cầu nối LayerZero để chiếm đoạt 116.500 rsETH (restaking Ethereum của Kelp DAO), sau đó mang số rsETH này thế chấp trên Aave V3 để vay *Wrapped Ethereum(wETH)*. Tổng giá trị bị đánh cắp ước tính khoảng 293 triệu USD, tương đương khoảng 4.314 tỷ đồng theo tỷ giá hiện tại.

LlamaRisk đưa ra kịch bản đầu tiên là phân tán *từ tổn thất* cho toàn bộ người nắm giữ rsETH trên Ethereum mainnet và các mạng Layer2. Trong trường hợp này, khoản *từ ác tính* còn lại trên Aave được ước tính khoảng 123,7 triệu USD. Mô hình cho rằng rsETH có thể bị lệch neo (depeg) tối đa khoảng 15% so với Ethereum(ETH). Tuy vậy, với wETH, dù xét trên tổng giá trị có thể phải hấp thụ một phần tổn thất, nhưng so với quy mô quỹ dự trữ hiện có, cú sốc được đánh giá là tương đối “chịu đựng được”.

Aave hiện cũng có cơ chế an toàn dạng “ô bảo hiểm” nội bộ để giảm thiểu *từ ác tính* liên quan đến wETH. Hiện có khoảng 18.922 aWETH (Aave Wrapped ETH), tương đương khoảng 43,7 triệu USD, đang trong trạng thái chờ rút (unstaking) và có thể được sử dụng như nguồn lực ứng phó nếu cần. *bình luận* Đây là lớp đệm quan trọng giúp Aave hạn chế kịch bản buộc phải gánh toàn bộ *từ ác tính* lên bảng cân đối của giao thức.

Kịch bản thứ hai mà LlamaRisk mô phỏng là phần lớn tổn thất bị “đẩy” sang các mạng Layer2 như Arbitrum(ARB) và Mantle(MNT). Khi đó, quy mô *từ ác tính* của Aave lại tăng lên khoảng 230,1 triệu USD. LlamaRisk cho biết kho bạc (treasury) của Aave đang nắm khoảng 181 triệu USD, có thể dùng để bù đắp một phần khoảng trống vốn. Tuy nhiên, số tiền này vẫn không đủ để hấp thụ toàn bộ *từ ác tính* trong trường hợp xấu nhất. *bình luận* Điều này đặt Aave trước bài toán chính sách: chia sẻ lỗ giữa người dùng, giao thức và các mạng Layer2 đến mức nào để tránh gây hiệu ứng rút vốn hàng loạt.

Vụ tấn công lần này một lần nữa phơi bày cách một sự cố trên cầu nối blockchain trong *DeFi* có thể nhanh chóng lan sang nhiều giao thức liên quan, gây căng thẳng thanh khoản và làn sóng rút vốn quy mô lớn. Thống kê sau khi Kelp DAO bị tấn công cho thấy đã có gần 10 tỷ USD bị rút khỏi Aave trong thời gian ngắn, cho thấy mức độ lo ngại của nhà đầu tư về rủi ro lây nhiễm.

Kelp DAO cũng đã công bố thêm chi tiết về cách thức vụ tấn công diễn ra. Theo dự án này, hai node được kết nối với cầu LayerZero đã bị xâm nhập, trong khi một node khác bị tấn công từ chối dịch vụ (DDoS). Kẻ tấn công đã giả mạo thông điệp trông giống như giao dịch hợp lệ, qua mặt hệ thống xác thực và nhận được chấp thuận, từ đó “mint” trái phép 116.500 rsETH.

Ngay sau khi phát hiện sự cố, Kelp DAO cho biết đã đình chỉ tất cả các hợp đồng liên quan trên Ethereum và các mạng Layer2, đồng thời đưa địa chỉ ví của kẻ tấn công vào danh sách đen. Nhờ các biện pháp khẩn cấp này, dự án ước tính đã ngăn chặn được thêm khoảng 40.000 rsETH – tương đương khoảng 95 triệu USD – khỏi nguy cơ bị tiếp tục chiếm đoạt.

Hiện Kelp DAO đang phối hợp với Aave, LayerZero và các bên liên quan để xây dựng lộ trình khôi phục dịch vụ và cơ chế xử lý *từ tổn thất*. *DeFi* được kỳ vọng là tương lai của tài chính phi tập trung, nhưng vụ việc này cho thấy mặt trái của “rủi ro kết nối” (interconnected risk): chỉ một lỗ hổng trong hạ tầng cầu nối cũng có thể thổi bùng tâm lý bất ổn trên diện rộng, đẩy các giao thức lớn như *Aave(AAVE)* vào thế phải lựa chọn giữa bảo vệ thanh khoản và chấp nhận phát sinh thêm *từ ác tính*.

Bình luận 0